HelloWorld客服翻译可以在很多情况下有效保护你的隐私,但不是万无一失。保护效果依赖于它把翻译在本地完成还是发送到云端、是否使用端到端加密、数据是否被存储或用于模型训练、以及公司对员工访问、日志和法律请求的处理方式。掌握这些细节并采取简单设置和使用习惯,可以把泄露风险降到很低。

先把结论摆明白(快速上手)

如果你想用HelloWorld做客服翻译并把隐私风险降到最低,基本原则是:尽量使用本地或端到端处理、减少发送敏感信息、开启账户安全设置、查看并行使数据删除与不用于训练的选项。别期望任何服务在所有情况下都能完全隔离风险;关键在于理解什么会被传输、谁能看到、数据会保留多久、以及法律边界。

用最简单的方式解释为什么会有风险(费曼式解释)

想象你发出一句话给翻译系统:这句话要么在你手机里被“翻译机”看一眼就变成另一个语言,要么整个被寄到一台远方的电脑,让那台电脑来翻译。前者像在你家厨房里悄悄说话,旁人听不到;后者像把信托到邮局,邮件在途中和邮局里会被短暂接触。邮局会做很多事情:有时只看一眼,有时会留影,有时给别人参考。翻译服务也是这样:如果需要云端强算力或模型服务,你的内容就会经过服务器,可能被记录、分析或用于改进模型——除非公司做了额外的技术和管理限制。

HelloWorld客服翻译常见的隐私保护技术(以及它们到底能做什么)

- 本地翻译(On-device):模型在用户设备上运行,数据不出设备。保护最好,但对设备性能和模型大小有要求。

- 传输层加密(TLS/HTTPS):防止网络中间人窃听,但服务器端仍能读取数据。

- 端到端加密(E2EE):只有双方(或持有密钥的一端)可以解密内容。能有效阻止服务商普通访问,但在需要服务器做翻译计算时实现难度高。

- 最小化与匿名化:发送最少必要信息,用代号替换人名或敏感字段,能降低风险但不总是可行。

- 访问控制与审计:限制内部员工访问,并记录谁看过什么。这是管理层面的重要防线。

- 数据保留策略和删除权:明确保存期限并提供删除入口,能减少长期泄露风险。

- 差分隐私与联邦学习:用于模型改进时,保护个人样本不被直接暴露,但并非对交互内容的即时保护。

这些技术的保护强度对照表

| 技术/措施 | 保护内容 | 限制或缺陷 |

| 本地翻译 | 防止数据传输到云,减少外部窃取风险 | 设备资源受限;模型更新/质量可能不如云端 |

| 传输层加密(TLS) | 防止网络监听与劫持 | 服务器端仍可访问明文;不阻止服务商内部滥用 |

| 端到端加密(E2EE) | 防止服务商或第三方读取内容(若实现完整) | 对端到端翻译实现复杂;中间处理时难以兼容 |

| 访问控制与审计 | 限制谁能查看存储的数据并追踪访问 | 依赖公司执行与人员诚信 |

| 数据匿名化 | 降低个人可识别性 | 可能影响翻译准确度;去标识化并非不可逆 |

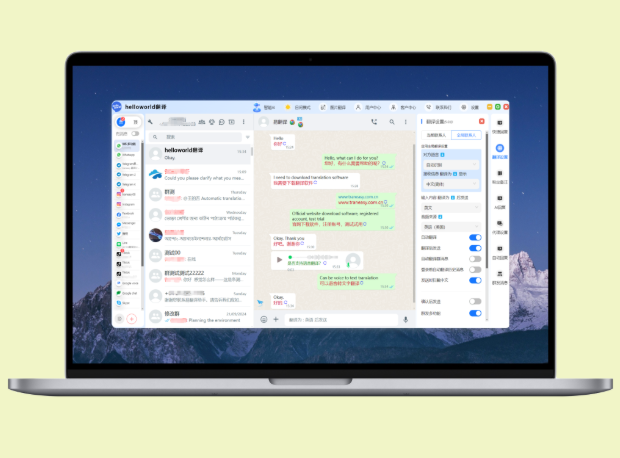

把HelloWorld放进现实场景:它可能如何工作(以及你怎样判断)

你看到的HelloWorld客服翻译有几种常见部署方式,判断隐私强弱的关键在于“数据流向”:

- 纯本地模式:所有翻译在用户或企业服务器本地完成。企业控制数据,第三方无法直接访问。适合高度敏感信息,但部署与维护成本高。

- 云端实时翻译:消息被发送到HelloWorld云端,那里实时生成译文并返回。优点是翻译质量高、支持多语种,但服务商服务器可能临时或长期保存数据。

- 混合模式:常规短文本可走本地或缓存,复杂内容或需要更新模型时上传云端。需要清晰的分级策略。

- 通过第三方集成的SDK/插件:企业客服系统可能嵌入HelloWorld SDK;此时隐私取决于SDK是否在本地处理、或把数据转发到第三方云。

判断HelloWorld实际保护能力的实操清单

- 查看应用或企业版的隐私政策,找“数据保留”“数据用途”“是否用于模型训练”等关键词。

- 确认是否提供本地部署或离线模式,以及如何切换。

- 询问是否支持端到端加密以及加密范围(消息内容、附件、元数据)。

- 查找是否有第三方安全审计或SOC/ISO合规证书的披露。

- 了解员工访问控制与审计日志策略,是否有最小权限原则。

- 确认是否对敏感数据提供自动化脱敏或替换功能。

法律与合规角度不能忽视(你需要知道的现实限制)

再稳妥的技术也逃不过法律的强制性要求。比如法院传票、监管调查或国家安全相关命令,服务商可能被法律要求交出数据。即使数据采用加密存储,只要服务商持有解密密钥或能配合解密,数据仍可能被披露。此外,不同司法辖区(欧盟、美国、中国等)在个人数据保护与政府访问方面有显著差异。

几个常见的法律风险点

- 跨境数据传输:数据从某国发往另一国处理,可能触发合规要求或额外审查。

- 强制性数据保留:某些行业或国家要求保存通信记录,可能与用户删除请求冲突。

- 公司合规声明与实际操作差异:书面政策不等于真实执行,最好有独立审计证明。

给企业和客服团队的具体建议(易操作)

如果你在为企业评估是否把客服翻译交给HelloWorld或类似服务,这里有一份实践清单,按优先级排列:

- 高优先级

- 优先选择支持本地部署或离线翻译的方案用于敏感对话。

- 启用严格的访问控制与审计,定期查看谁访问过翻译日志。

- 对客服人员进行最小权限与隐私意识培训,禁止在敏感场景粘贴身份证号、银行卡号等。

- 中优先级

- 与供应商签署数据处理协议(DPA),明确数据用途、保留期、删除与审计权利。

- 启用或要求“非用于模型训练”选项,并拿到书面承诺或审计证明。

- 低优先级但重要

- 考虑对敏感字段做自动脱敏,例如用“”替代身份证号再送审翻译。

- 评估是否需要将高风险会话存入隔离环境仅限特定人员访问。

用户个人层面有哪些可行步骤?

- 尽量避免在翻译对话中直接输入完整的敏感信息(身份证、银行卡、密码、医疗细节)。

- 使用代号或部分掩码(像是“张三,身份证1234”)来减少直接识别。

- 启用账户双因素认证,防止账号被劫持后产生大面积信息泄露。

- 阅读并利用“数据删除”“导出”功能,定期清理历史翻译记录。

- 在企业场景下,向客服人员请求不要把敏感文字提交到任何翻译工具,或者使用公司提供的受控翻译通道。

一些常见误区与真实情况(别被名词忽悠了)

- 误区:“只要是云端服务就一定不安全。” 真实情况:云端并不等于不安全,很多企业级云提供强加密、合规和审计,但关键在于谁有解密能力与数据用途。

- 误区:“端到端加密能解决所有问题。” 真实情况:E2EE若要在服务端进行翻译计算,设计上很复杂,需要在客户端解密或同态/多方计算等高成本方案。

- 误区:“去标识化就是万无一失。” 真实情况:去标识化可降低识别风险,但在组合元数据或保留上下文下仍可能被重新识别。

如果你要评估HelloWorld,推荐问这些具体问题

- 你们的客服翻译是本地还是云端处理?是否提供本地部署版?

- 数据在传输与静态存储时使用何种加密,谁持有密钥?

- 是否会将用户数据用于模型训练?是否能提供不用于训练的合同条款?

- 数据保留多长时间?是否支持按请求彻底删除?

- 是否有第三方安全审计或合规证书(如ISO 27001、SOC 2)?审计结果是否可查?

- 在收到法律请求时的响应流程是什么?会否通知用户?

最后说几句比较随意的话(边想边写的那种)

嗯,总的来说,HelloWorld客服翻译能不能保护隐私不是一个简单的“能”或“不能”。它是一组技术、管理和法律措施的组合。技术上有办法把风险降到很低,尤其是采用本地处理与强加密时;管理上需要严谨的访问控制和透明的政策;法律上则永远有不可控的外力。你要的是合理的风险管理,而不是绝对安全。实际操作中,做几件小事——限制敏感信息输入、选对模式、签好合同、定期清理——往往能把大多数意外变成可以接受的风险。